Web3必修课:为什么Web3需要隐私计算?

从人类有自我保护意识开始,关于隐私话题的探究就没有停歇过,尤其是在科技高度发达的当下,这种情况愈演愈烈,而在区块链技术发展的盛潮中,项目方又以最大化去中心化和最大化隐私为终极目标,这就给社会提出了更高的要求,如何保证二者并行不悖的发展,又如何平衡安全和隐私的量差,是我们必须要面对的话题,本质来说,加速发展隐私技术是Web3能够安身立命的时代课题。

Web3为什么需要隐私计算

隐私始终是保护用户权利和扩大加密市场的基础,是Web3的重要方向之一。在开放及用户主导的Web3时代,隐私保护将会是一种标配。从我们日常生活来说,我们都经历过保护秘密的小心翼翼,如一本记载心情的日记本、一个不透露身份分享秘密的树洞,它们代表着我们的主动保护隐私的诉求。随着交互活动需求的增加,我们需要被动的提供自己的一些关键信息,脱离自己可控范围的外部保障,对隐私信息不被传播作恶就显得尤为重要。但很多的现实情况是,随着越来越多解析工具的出现,以及中心化平台对用户信息的把控,隐私信息泄漏问题变得越来越严重,就像Facebook这样的互联网巨头也在隐私泄漏问题上屡被点名。

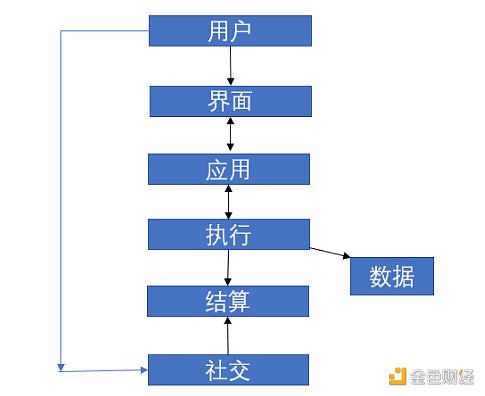

Web3主张捍卫用户权利,从中心化的模式中放权于普通大众,打造去中心化的价值互联网。那么在这样的需求背景下,隐私数据泄露、个人信息被贩卖的问题就要加紧解决,真正扭转用户在Web2中的负面现状。Web3时代的隐私既要保密又要匿名,在实际的操作中,包括数据隐私、身份隐私、计算隐私,这是一个非常宏大的课题,在过往的发展中数据隐私和身份隐私的解决方案相对来说逐渐成熟,基本能保证数据内容的隐私交易,以及物理身份和数字身份的隔断。而在计算隐私方面,它的科技水准要求更高,发展的进程也相对缓慢。这一赛道也是行业抱有探索和深挖态度的角逐地带。

隐私计算类型

具体来讲,隐私计算包括有多方安全计算(MPC)、零知识证明、可信执行环境(TEE)等,下面我们就几个隐私计算名称简单解释帮助大家理解。

可信执行环境(Trusted Execution Environment)是CPU内的一个安全区域,通过软硬件的方法构建的一个独立环境,且可以与外部的操作系统并行运行,即在这个环境中运行的受信任的应用程序可以访问内部CPU和内存的全部功能,而硬件隔离又可以同步保护内外部程序隐私和安全运行,可信执行环境还是以可信硬件为载体,就像内嵌了黑盒,操作者可用不可见。这里可以用我们熟悉的历史剧中的皇宫来类比,作为天子的皇上,它会被很好的保护在一个区域内,除了外部高耸的宫墙,还有一些武艺高超的带刀侍卫等等,都是为了保护皇上的安全,而在外部沟通上,通过中间人传输,可以同步处理和了解内外部信息,这也就是可信执行环境的构建。当然,也还是会有“刺杀”时刻出现,所以为了提高安全系数,可信执行环境会采用多方安全技术进行升级保护。

多方安全计算(Secure Muti-Party Computation)是密码学应用的一类,由图灵奖获得者姚期智教授在1982年发表的《安全计算协议》中提出,是应用约定函数算法解决两者单向间验证问题的一种解决方法。这里面既要有多方参与者的共同参与,去中心化,且能在保证多方信息或数据安全的前提下进行。譬如我们要去保险箱中取一件价值连城的宝贝,那么打开这个保险箱需要在场或保管的多个人共同协作才能取出,且这个协作每次的解法都是不同的,人们无法篡改,也不能提前透露。这完完全全保证了密码安全。当然,多方安全技术涉及的参与方较多,需要附加的技术相应更多,在技术升级和安全保障上需要更多的考验。

零知识证明(Zero-Knowledge Proof)同样是密码学应用的一支,比较通用的解释是证明者能够在不向验证者提供任何有用的信息情况下,使验证者相信某个论断是正确的。就是这个过程是可信的,但验证者除了知晓结果正确,对于真正的密码是无从可知的。我们可以从魔术师变魔术来理解,作为观众我们接受了它的魔术结果,即相信了“变”的结果,但到底它是如何操作的,我们仍旧想不明白也不能解出答案。这种神奇的加密过程就是零知识证明的神奇之处,如今很多的区块链项目都在采用零知识证明这种隐私计算方法,最近加密风投机构a16z在官网宣布推出的空投工具便使用零知识证明技术,使得加密项目方向活跃贡献者发放空投时保护贡献者的地址隐私。

联邦学习是以AI为基础的技术。诞生背景是为了保障大数据交换的信息安全、终端数据和个人数据隐私。针对不同数据集,联邦学习分为横向联邦学习、纵向联邦学习和联邦迁移学习。2022年,隐私计算商业化和算法迭代双提速,以联邦学习为代表的隐私计算正在成为解决数据安全与开放共享之间矛盾的重要技术路径。吸引了微众银行、浦发银行等金融机构的注意力,他们纷纷表示,联邦学习将推动隐私计算技术进一步融合。

(联邦学习算法 图片来源网络)

隐私赛道项目

以上提到的隐私计算技术并不全面,也无法做到很精准的解释,仅作为认识隐私计算的“配菜”,其中的技术深奥且复杂,我们也无需深度探究,我们应该认识到其作为一种刚需存在,已经吸引越来越多的机构或项目方入局,我们可以从这些项目上更具象的了解隐私计算。

(图片来源网络)

Oasis于2018 年创建,一直致力于构建一个高性能、安全且保护用户隐私的区块链网络。该网络设计了独有且机密的 ParaTime,并支持智能合约机密执行。具体的ParaTime中,Oasis采用了可信执行环境(TEE)这一安全计算技术,来充当机密Paratime中智能合约执行的黑匣子。加密的数据与智能合约一起进入黑匣子,数据被解密,由智能合约处理,然后再进行加密,然后再将其发送到TEE中,以保证数据始终保持机密。目前,Oasis正在不断支持如多方安全计算及联合学习等计算技术,不断夯实隐私计算公链的应用价值。

Iron Fish是一家加密货币交易服务提供商,目标是将包括交易信息、挖矿信息、钱包信息全都能够进行隐私保护,任何第二方都无法查看。该项目采用的核心隐私计算技术是零知识证明的zk-SNARK Groth16的Sapling证明,Iron Fish为实现加密通用隐私层的目标,计划网络层将支持 WebRTC 与 WebSockets,这就意味着用户可通过浏览器直接运行完整的 Iron Fish 节点。来源Iron Fish生态建设的最新消息,首个激励测试网已正式结束,共吸引 9000 多名贡献者参与,接下来将公布和开启对主网进行压力测试及其他准备工作激励性测试网第二阶段。

目标定位下一代隐私基础设施的Nym,意在防止现有互联网协议的数据泄露。该项目自立项以来备受资本市场青睐,吸引了包括a16z、DCG、HashKey等机构的投资。该项目构建了混合型网络,实现隐私保护路径的第一步是将流量数据格式改变,再利用混合网络中的各个混合节点混淆进入网络中数据的顺序,最后使用混合网Mixnet的匿名叠加式网络生成虚假的掩护流量。使用 Nym后,您可以使用互联网而不必担心被监视。甚至抵御可以监控整个互联网的“强大对手”。

(Nym隐私保护流程 图片来源网络)

除了公链基础设施的搭建,隐私计算技术还落地于匿名币、数据隐私、隐私交易网络等板块,当然,大部分隐私基础设施及应用仍在开发与建设当中,至于隐私技术何时迎接突破性发展的下一里程,只能由时间给出答案了

[注:本文部分图片来自互联网!未经授权,不得转载!每天跟着我们读更多的书]

互推传媒文章转载自第三方或本站原创生产,如需转载,请联系版权方授权,如有内容如侵犯了你的权益,请联系我们进行删除!

如若转载,请注明出处:http://www.hfwlcm.com/info/280727.html